RSA, azienda leader nella produzione di soluzioni di sicurezza e crittografia, è caduta vittima di un attacco in cui sono stati sottratti dati dai suoi server.

RSA, azienda leader nella produzione di soluzioni di sicurezza e crittografia, è caduta vittima di un attacco in cui sono stati sottratti dati dai suoi server.Art Coviello, CEO dell'azienda americana, ha pubblicato un comunicato stampa in cui si afferma che parte dei dati sottratti riguardava la tecnologia dei prodotti SecureID, la cui sicurezza, sempre secondo il comunicato, è ora messa a rischio

La famiglia SecureID è una delle soluzioni più consolidate per l'autenticazione a due fattori: utilizzata da più di 40 milioni di utenti in tutto il mondo, viene spesso associata al token hardware che genera una one-time password (OTP) ogni 60 secondi.

Sebbene RSA affermi che i dati sottratti possono ridurre l'efficacia dell'implementazione dell'attuale autenticazione a due fattori, non è stata specificata la natura delle informazioni

Diventa facile quindi speculare che gli attaccanti si sono impadroniti del codice sorgente o dei seed utilizzati nel processo crittografico (le chiavi utilizzate per generare la one-time-password).

RSA ha allegato al report una serie di raccomandazioni, peraltro piuttosto ovvie per chi si occupa di sicurezza...

Overall Recommendations:

RSA strongly urges customers to follow both these overall recommendations and the

• We recommend customers increase their focus on security for social media applications and recommendations available in the best practices guides linked to this

note.the use of those applications and websites by anyone

with access to their critical networks.

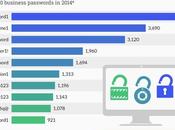

• We recommend customers enforce strong password and pin policies.

• We recommend customers follow the rule of least privilege when assigning roles and responsibilities to security administrators

E' ancora presto per disquisire di quali dati siano venuti in possesso gli autori della violazione, certo é che se gli hacker si fossero impadroniti delle chiavi crittografiche (seed) installate sui token SecureID , con un po' di tempo e di potenza di calcolo, la sicurezza dei token potrebbe venire davvero compromessa.

E' ancora presto per disquisire di quali dati siano venuti in possesso gli autori della violazione, certo é che se gli hacker si fossero impadroniti delle chiavi crittografiche (seed) installate sui token SecureID , con un po' di tempo e di potenza di calcolo, la sicurezza dei token potrebbe venire davvero compromessa.Questa notizia fa però scalpore anche per altri elementi distintivi. Eccoli:

- RSA è un'azienda leader nelle soluzioni di sicurezza;

- RSA produce sistemi di Data Leakage Prevention classificati come leader dalle principali società di ricerca;

- SecureID é forse il più diffuso sistema di autenticazione a due fattori.

Io, in questi casi, mi chiedo se il vettore di attacco sia completamente esterno o se non ci sia qualcuno di interno che ci ha mezzo lo zampino, volontariamente o no.

Indipendentemente da come sia avvenuto l'attacco, credo che sia indispensabile, a fronte di soluzioni che si supporrebbero solide (il doppio condizionale è d'obbligo), dotare l'azienda di robuste policy e procedure di sicurezza, ad esempio, per classificare le informazioni e usare il principio del privilegio minimo per l'accesso, e quindi anche del need-to-know (accedere soltanto a ciò a cui si deve accedere per svolgere il proprio lavoro).

Se poi, invece, i processi sono inossidabili, ma hanno sbagliato i software... "that's a different kettle of fish."

Approfondimenti: CIO / The Register